※本FAQは「StartIn」にてSansanとシングルサインオンを行うための設定方法となります。

本設定以外のSansanに関するお問い合わせは受け付けできかねますのでご了承ください。

※本手順にて正常に動作しない場合、弊社での確認のため、お客様の環境をお借りする場合があります。 |

Sansan と StartIn のシングルサインオン設定手順は以下のとおりです。

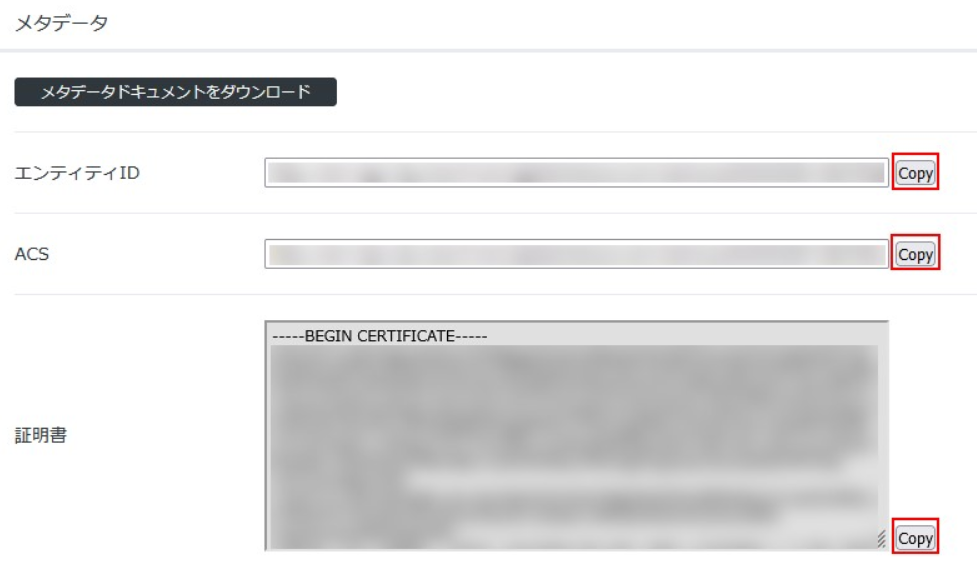

1. [StartIn] メタデータの取得

1-1. 統合管理画面 > StartIn > シングルサインオン メタデータ から、「エンティティID」「ACS」「証明書」を確認します。

1-2. 「証明書」の内容を新規のテキストファイルへペーストし、拡張子「.cer」で保存します。

2. [Sansan] シングルサインオン設定

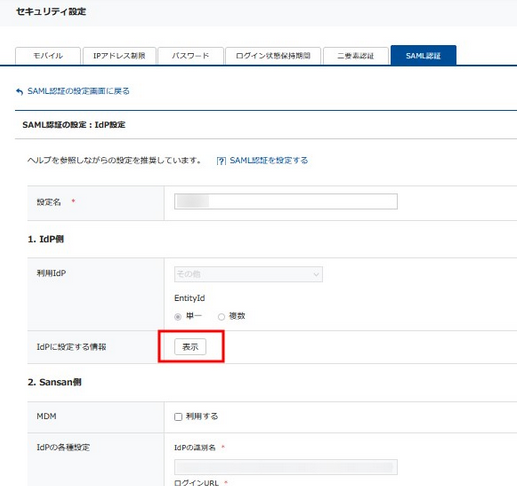

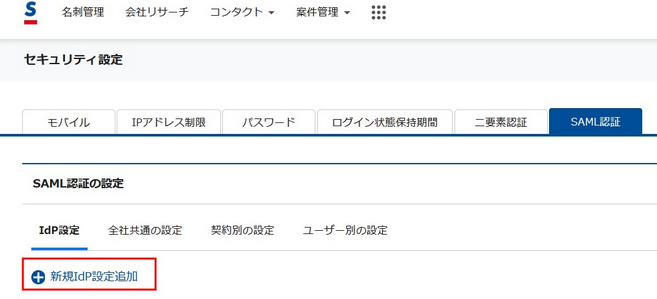

2-1. Sansanへ管理者アカウントでログインし、「管理者設定 > セキュリティ設定 > SAML認証」から「新規IdP設定追加」をクリックします。

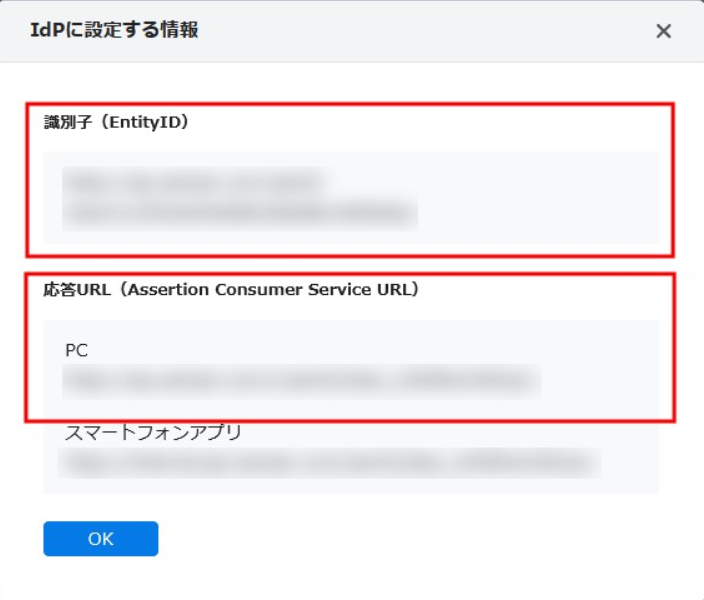

2-2. 「IdPに設定する情報 > 表示」をクリックします。

2-3. 「識別子(EntityID)」「応答URL(Assertion Consumer Service URL) > PC」を確認し、控えておきます。

3. [StartIn] シングルサインオン設定

3. [StartIn] シングルサインオン設定

3-1. 統合管理画面 > StartIn > シングルサインオン > サービスプロバイダー設定 > 追加 から、Sansan用のサービスプロバイダー設定を行い、「適用」します。

|

サービスプロバイダー名 |

<任意の名称> |

|

有効 |

ON |

|

エンティティID |

2-3で確認した「識別子(EntityID)」 |

|

ACS URI |

2-3で確認した「応答URL(Assertion Consumer Service URL) > PC」 |

|

ログインURL |

SansanのログインURL |

|

IdP署名設定 |

レスポンスに署名する:ON

アサーションに署名する:ON

署名アルゴリズム:RSA_SHA256 |

|

POST Bindingを強制する |

OFF |

|

デフォルトのNameID |

メールアドレス |

|

NameIDマッピング |

ON

※ここで選択したStartInユーザーの属性値がSansanへ連携されます。

Sansanに登録しているユーザーのメールアドレスと一致する属性値を選択してください。 |

|

SP署名設定 |

リクエスト署名を検証する:OFF |

3-2. 統合管理画面 > StartIn > ID管理 > 管理グループ から、作成したサービスプロバイダーへのアクセス許可を設定します。

詳細は「DigitalArts@Cloud」マニュアル を確認してください。

4. [Sansan] シングルサインオン設定

4-1. Sansanへ管理者アカウントでログインし、「管理者設定 > セキュリティ設定 > SAML認証」から「新規IdP設定追加」をクリックします。

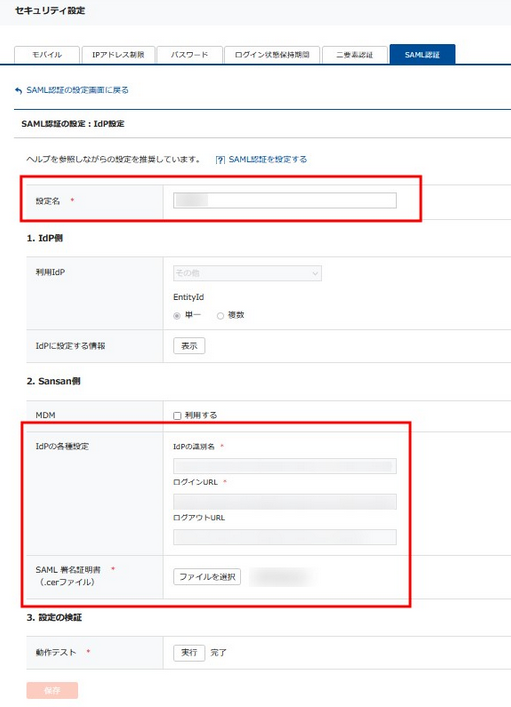

4-2. 次の通り設定します。

|

設定名 |

任意の名称 |

|

IdPの識別子 |

1-1で確認した<エンティティID> |

|

ログインURL |

1-1で確認した<ACS> |

|

SAML証明書 |

1-2で保存した「.cer」ファイル |

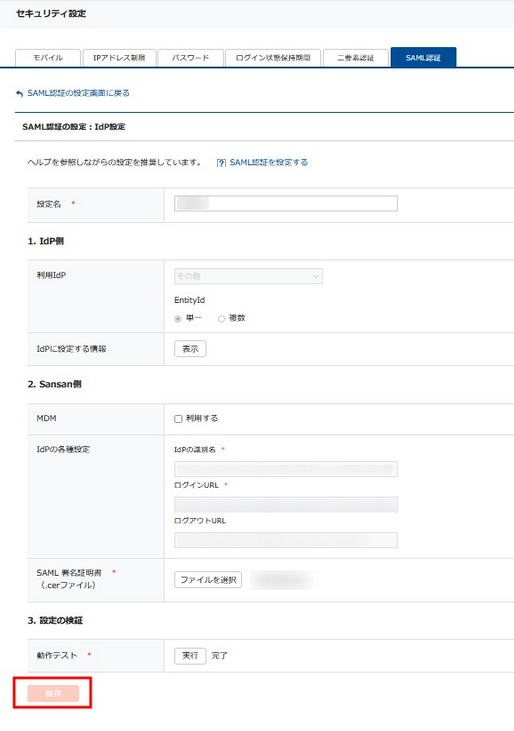

4-3. 「動作テスト > 実行」をクリックし、StartInで認証を行います。

4-4. 動作テスト完了後、「保存」をクリックします。

5. [Sansan] シングルサインオンユーザーの設定

5. [Sansan] シングルサインオンユーザーの設定

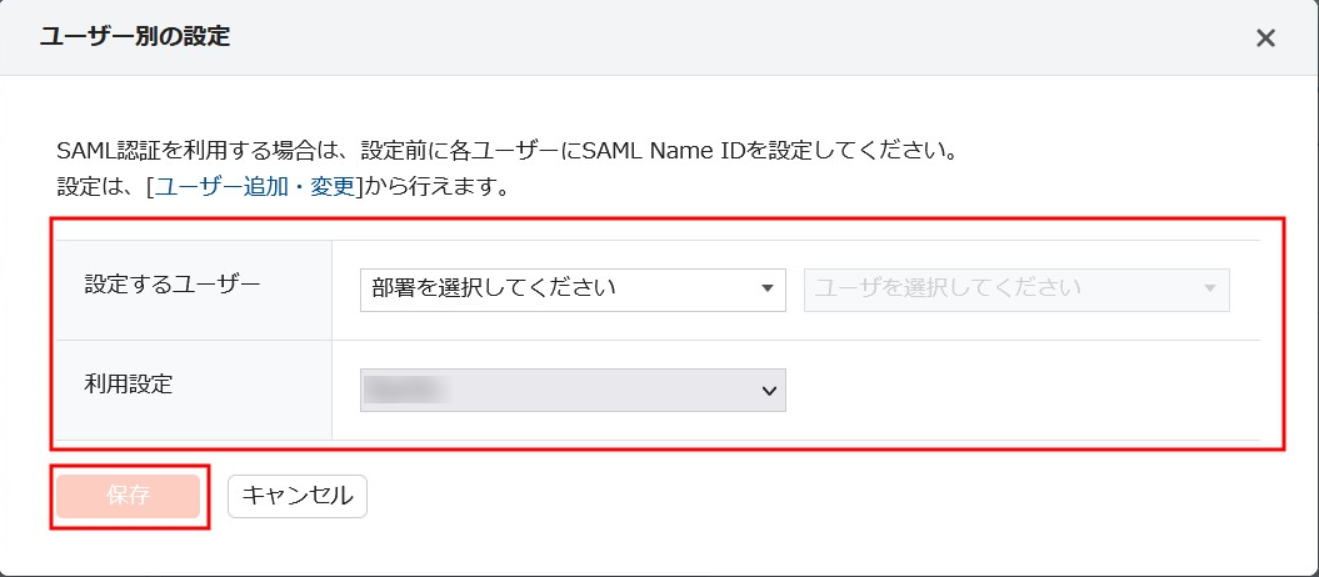

5-1. 作成したシングルサインオン設定を適用するユーザーの範囲を設定します。動作確認を行う場合は、「ユーザー別の設定」を推奨します。

「ユーザー別の設定 > 追加」をクリックします。

5-2. 次の通り設定し、「保存」をクリックします。

|

設定するユーザー |

対象とするユーザーを設定 |

|

利用設定 |

4-2で設定した「設定名」を選択 |